Создание самоподписанных сертификатов с помощью gnoMINT

Я много работаю с серверами Linux. Многие из этих серверов являются веб-серверами или почтовыми и требуют использования подписанного сертификата для аутентификации. В некоторых из этих случаев требуется авторизованный сертификат CA. В других случаях можно использовать самозаверяющий сертификат. Я могу довольно легко сгенерировать самозаверяющий сертификат из командной строки … но не все хотят тратить время на то, чтобы научиться это делать. Для тех, кто хочет использовать удобный инструмент с графическим интерфейсом для создания сертификатов, есть несколько инструментов. Не все эти инструменты работают. Инструмент KDE Kleopatra ужасно сломан. С другой стороны, инструмент GNOME gnoMINT работает безупречно.

В этой статье я собираюсь показать вам, как установить и использовать gnoMINT для создания ваших собственных самозаверяющих сертификатов, которые можно использовать для ваших веб-серверов или серверов электронной почты (или любых других). ПРИМЕЧАНИЕ. В этой статье рассказывается не о том, как добавлять эти сертификаты на различные серверы, а о том, как сгенерировать эти сертификаты, которые затем можно будет применить.

Установка

Установка gnoMINT проста. Просто следуйте этим указаниям:

- Откройте инструмент «Добавить / удалить программное обеспечение».

- Найдите «гномин» (без кавычек).

- Отметьте инструмент для установки.

- Нажмите Применить, чтобы установить.

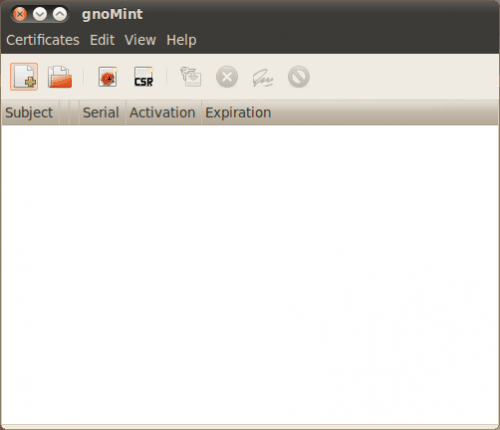

фигура 1

фигура 1

После установки gnoMINT вы найдете его в Приложения> Системные инструменты . Давайте теперь посмотрим на процесс создания самозаверяющего сертификата.

Создание сертификата

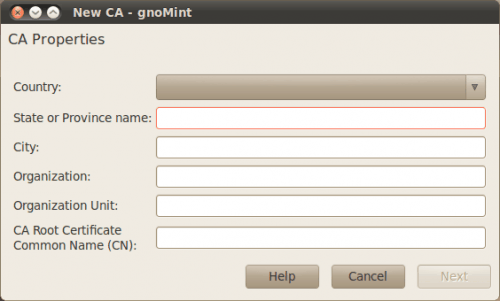

фигура 2

фигура 2

Когда вы откроете приложение gnoMINT, вы увидите довольно минимальное окно (см. Рисунок 1). В этом новом окне вы можете создать новый сертификат, нажав Сертификат> Добавить> Самозаверяющий ЦС . Когда вы это сделаете, откроется новое окно (см. Рис. 2), в котором потребуется стандартная информация для центров сертификации.

После того, как вы ввели всю необходимую информацию в это окно, появится окно меньшего размера, в котором потребуется еще несколько дополнительных сведений об этом сертификате. Вам понадобятся следующие детали:

- Тип закрытого ключа: RSA или DSA.

- Длина ключа Prive в битах: по умолчанию — 2048.

- Месяцев до истечения срока действия корневого сертификата: по умолчанию 240. Вы можете не установите это значение в ноль и предположите, что срок его действия не истечет.

После того, как вы создадите свои сертификаты, они будут перечислены в главном окне.

Экспорт ваших сертификатов

Рисунок 3

Рисунок 3

Хотя мы не собираемся обсуждать, как добавить эти сертификаты к потребностям вашего сервера, я все же хочу упомянуть процесс экспорта. Если щелкнуть сертификат правой кнопкой мыши в главном окне, можно выбрать «Экспорт». Когда вы это сделаете, откроется новое окно, в котором вы можете выбрать, что вы хотите экспортировать (см. Рисунок 3). У вас есть четыре варианта экспорта. Убедитесь, что вы выбрали правильный вариант, который точно соответствует потребностям ваших серверов.

После экспорта сертификата у вас будут все необходимые файлы, и вы сможете просто загрузить их на свой сервер. Затем вам нужно будет убедиться, что вы настроили свой сервер для фактического использования ключей.

Вывод

Хотя процесс создания самозаверяющих сертификатов с помощью командной строки не является сложным, приятно иметь инструмент с графическим интерфейсом для управления этими ключами. А для тех, кто предпочитает не утруждать себя изучением инструментов командной строки, gnoMINT является идеальной заменой командной строки.