Обнаружена уязвимость кросс-расширения Firefox

Девять из десяти самых популярных надстроек Firefox в зависимости от пользователей уязвимы для повторного использования расширений, которые позволяют вредоносным расширениям использовать эти уязвимости.

Надстройки — одна из отличительных черт веб-браузера Firefox. Самые популярные дополнения Firefox используются миллионами пользователей, и поскольку существующая система расширений не ограничивает разработчиков надстроек в такой степени, как на других платформах, некоторые из них добавляют в браузер чудеса, невозможные в другом месте.

В то время как исследователи проанализировали риск безопасности, связанный с системой надстроек «все идет» и конкретными надстройками, использующими ее, практически не проводилось никаких исследований по анализу взаимодействия между несколькими расширениями, установленными в веб-браузере Firefox одновременно из-за отсутствия изоляции расширения.

В исследовательской статье CrossFire: анализ уязвимостей повторного использования расширений Firefox, исследователи демонстрируют новый класс атак расширений Firefox, использующих так называемые уязвимости повторного использования расширений.

С точки зрения непрофессионала, речь идет о том, что одно расширение использует функции, предоставляемые другими, для запуска атак.

Уязвимость основана на текущей системе расширений Firefox, и в частности на том факте, что расширения Firefox могут совместно использовать одно и то же пространство имен JavaScript. Хотя в прошлом Mozilla предлагала расширения использовать уникальные пространства имен, последствия для безопасности по большей части не исследовались.

По сути, это означает, что расширение может «читать и записывать в глобальные переменные, определенные другими, вызывать или переопределять все глобальные функции и изменять экземпляры объектов».

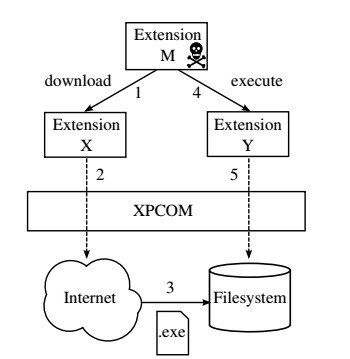

На рисунке показано, как вредоносное расширение M использует возможности двух легитимных расширений для загрузки и выполнения кода.

Хотя вредоносные расширения также могут выполнять эти операции напрямую, основное различие заключается в том, что эти вредоносные расширения не обязательно проходят процесс проверки Mozilla, что означает, что они не будут доступны в официальном магазине надстроек Mozilla.

Исследователи отмечают, что надстройки, использующие уязвимости, связанные с повторным использованием расширений, труднее обнаружить, поскольку они не обращаются напрямую к API-интерфейсам, обеспечивающим атаку, и что обозревателям потребуются значительные усилия для обнаружения злонамеренного намерения.

Чтобы продемонстрировать это, была разработана надстройка Firefox, которая была отправлена в репозиторий надстроек Firefox, который был разработан для проверки HTML-страниц. К надстройке был добавлен вызов кросс-расширений для использования возможностей популярного надстройки NoScript, который незаметно подключается к URL-адресу, а также использует глобальную переменную NoScript.

Отправленное расширение прошло автоматическую проверку без предупреждений системы безопасности.

Согласно исследованию, девять из десяти самых популярных расширений Firefox уязвимы для этой формы атаки, включая NoScript, Firebug, FlashGot и Web of Trust. Дальнейший анализ выборки из 351 расширения из 2000 лучших показал, что более 72% были уязвимы для атак с повторным использованием расширений.

Предостережения

Чтобы атаки с повторным использованием расширений работали, пользователям Firefox необходимо установить как вредоносное расширение, так и по крайней мере одно другое расширение, которое использует вредоносное расширение.

Исследователи продемонстрировали, что вредоносные расширения могут проходить автоматическую и полную проверку Mozilla в настоящее время, что увеличивает вероятность того, что пользователи Firefox загрузят и установят их в своих системах.

Однако был создан новый инструмент под названием CrossFire, который автоматизирует процесс поиска уязвимостей повторного использования расширений в надстройках, что должно снизить вероятность того, что это произойдет.

Комментарий вице-президента Firefox к Ars Technica подчеркивает, что Mozilla планирует внедрить изолированную программную среду надстройки Firefox, которую организация планирует ввести как часть реализации своей многопроцессорной архитектуры.