Новая уязвимость Internet Explorer нулевого дня (сентябрь 2012 г.)

Microsoft опубликовала совет по безопасности сегодня он информирует системных администраторов и конечных пользователей о новой уязвимости нулевого дня, затрагивающей Internet Explorer 6, 7, 8 и 9, но не IE 10. Уязвимость уже активно используется в Интернете, что делает ее актуальной для всех пользователей Windows которые работают с Internet Explorer.

Сама рекомендация мало что раскрывает об уязвимости, за исключением того, что это уязвимость удаленного выполнения кода, которая дает злоумышленнику те же права, что и зарегистрированный пользователь, в случае успешного использования. Пользователям Internet Explorer необходимо активно посещать веб-сайт или открывать HTML-страницу в браузере, чтобы атака была успешной. Специально подготовленная веб-страница или взломанный веб-сайт — два возможных сценария.

В способе доступа Internet Explorer к удаленному или неправильно выделенному объекту существует уязвимость, делающая возможным удаленное выполнение кода. Уязвимость может повредить память таким образом, чтобы злоумышленник мог выполнить произвольный код в контексте текущего пользователя в Internet Explorer. Злоумышленник может разместить на себе специально созданный веб-сайт, который предназначен для использования этой уязвимости через Internet Explorer, а затем убедить пользователя просмотреть этот веб-сайт.

Internet Explorer в версиях Windows Server работает в ограниченном режиме, что снижает уязвимость. То же самое верно и для почтовых клиентов Microsoft, таких как Microsoft Outlook, поскольку электронные письма в формате HTML также открываются в зоне с ограничениями. С другой стороны, HTML-ссылки, которые открываются в Internet Explorer, по-прежнему опасны.

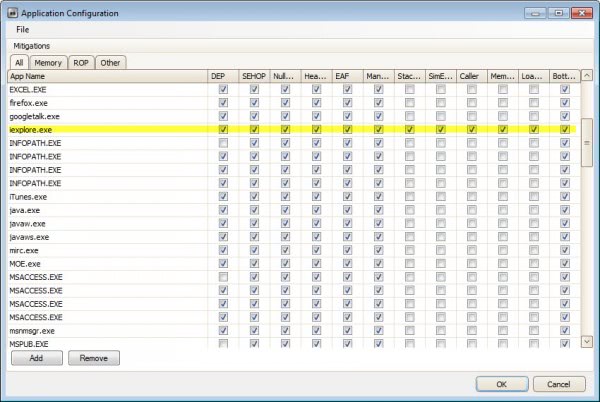

EMET, Расширенный набор инструментов для смягчения последствий, можно использовать для уменьшения уязвимости. Вам необходимо добавить Internet Explorer после установки приложения. Для этого вы можете либо загрузить один из файлов конфигурации по умолчанию, либо вручную добавить iexplore.exe в программу.

Microsoft предлагает два дополнительных обходных пути для снижения риска.

- Установите для параметров зоны безопасности Интернета и местной интрасети значение «Высокий», чтобы блокировать элементы управления ActiveX и активные сценарии в этих зонах и добавлять сайты, которым вы доверяете, в зону надежных сайтов.

- Настройте Internet Explorer для вывода запроса перед запуском активных сценариев или для отключения активных сценариев в зоне безопасности Интернета и локальной интрасети

Вы найдете подробные инструкции о том, как это сделать, на странице рекомендаций по безопасности. Я использую EMET в своих системах с тех пор, как обнаружил это приложение, и не испытывал при этом никаких проблем. Отличная программа, однозначно рекомендуется.

Из других новостей: хотя Internet Explorer 10 не указан как уязвимый, он все еще работает уязвимая версия Flash. (спасибо Илев)