Microsoft выпускает первое обновление для системы безопасности 2012 г.

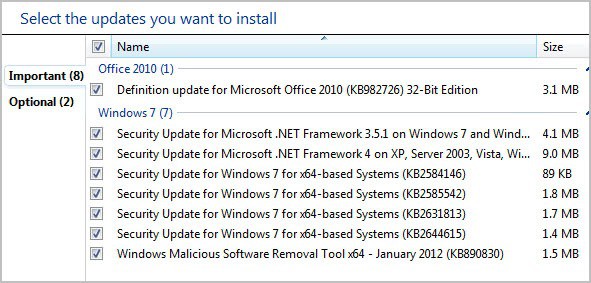

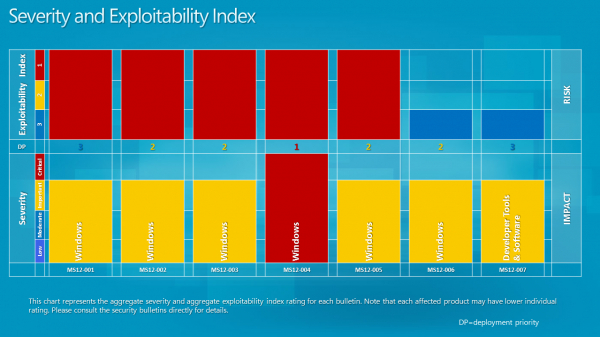

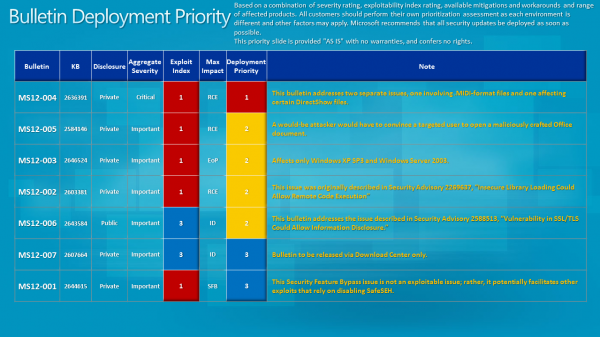

Сегодня Microsoft выпустила семь бюллетеней, связанных с безопасностью, в которых устранены проблемы в операционной системе Windows и в инструментах разработчика Microsoft. Один бюллетень получил максимальную оценку серьезности критического, наивысшую доступную оценку, в то время как остальные шесть бюллетеней получили оценку важности, третью по высоте.

Интересно отметить, что оценка серьезности первого бюллетеня критична для Windows XP и Vista и важна только для Windows 7 и Windows Server 2008 R2. Когда вы посмотрите все бюллетени, вы заметите, что Windows XP подвержена всем, Vista — пяти и Windows 7 — четырем уязвимостям, упомянутым в бюллетенях.

В бюллетенях по безопасности был опубликован на сайте Microsoft Technet. Вот сводка за этот месяц со ссылками на каждый бюллетень по безопасности.

- MS12-004 — Уязвимости в Windows Media делают возможным удаленное выполнение кода (2636391). Это обновление для системы безопасности устраняет две обнаруженные пользователями уязвимости в Microsoft Windows. Уязвимости делают возможным удаленное выполнение кода, если пользователь откроет специально созданный медиафайл. Злоумышленник, успешно воспользовавшийся уязвимостями, может получить те же права пользователя, что и локальный пользователь. Пользователи, чьи учетные записи настроены на меньшее количество прав в системе, могут пострадать меньше, чем пользователи, которые работают с правами администратора.

- MS12-001 — Уязвимость в ядре Windows делает возможным обход функций безопасности (2644615). Это обновление для системы безопасности устраняет обнаруженную пользователями уязвимость в Microsoft Windows. Уязвимость может позволить злоумышленнику обойти функцию безопасности SafeSEH в программном приложении. Затем злоумышленник может использовать другие уязвимости, чтобы задействовать обработчик структурированных исключений для запуска произвольного кода. Только программные приложения, скомпилированные с использованием Microsoft Visual C ++ .NET 2003, могут использоваться для использования этой уязвимости.

- MS12-002 — Уязвимость в Windows Object Packager делает возможным удаленное выполнение кода (2603381). Это обновление для системы безопасности устраняет обнаруженную пользователями уязвимость в Microsoft Windows. Уязвимость делает возможным удаленное выполнение кода, если пользователь откроет законный файл со встроенным упакованным объектом, который находится в том же сетевом каталоге, что и специально созданный исполняемый файл. Злоумышленник, успешно воспользовавшийся этой уязвимостью, может получить те же права пользователя, что и вошедший в систему пользователь. После этого злоумышленник может установить программы; просматривать, изменять или удалять данные; или создайте новые учетные записи с полными правами пользователя. Пользователи, чьи учетные записи настроены на меньшее количество прав в системе, могут пострадать меньше, чем пользователи, которые работают с правами администратора.

- MS12-003 — Уязвимость в подсистеме времени выполнения клиент / сервер Windows делает возможным несанкционированное получение прав (2646524). Это обновление для системы безопасности устраняет одну обнаруженную пользователями уязвимость в Microsoft Windows. Это обновление безопасности имеет уровень «существенный» для всех поддерживаемых выпусков Windows XP, Windows Server 2003, Windows Vista и Windows Server 2008. Все поддерживаемые выпуски Windows 7 и Windows Server 2008 R2 не подвержены этой уязвимости.

Уязвимость делает возможным несанкционированное получение прав, если злоумышленник входит в уязвимую систему и запускает специально созданное приложение. Затем злоумышленник может получить полный контроль над пораженной системой и установить программы; просматривать, изменять или удалять данные; или создайте новые учетные записи с полными правами пользователя. Эту уязвимость можно использовать только в системах, настроенных с использованием китайского, японского или корейского языкового стандарта.

- MS12-005 — Уязвимость в Microsoft Windows делает возможным удаленное выполнение кода (2584146). Это обновление для системы безопасности устраняет обнаруженную пользователями уязвимость в Microsoft Windows. Уязвимость делает возможным удаленное выполнение кода, если пользователь откроет специально созданный файл Microsoft Office, содержащий вредоносное встроенное приложение ClickOnce. Злоумышленник, успешно воспользовавшийся этой уязвимостью, может получить те же права, что и локальный пользователь. Пользователи, чьи учетные записи настроены на меньшее количество прав в системе, могут пострадать меньше, чем пользователи, которые работают с правами администратора.

- MS12-006 — Уязвимость в SSL / TLS может привести к раскрытию информации (2643584). Это обновление безопасности устраняет опубликованную уязвимость в SSL 3.0 и TLS 1.0. Эта уязвимость затрагивает сам протокол и не относится к операционной системе Windows. Уязвимость может привести к раскрытию информации, если злоумышленник перехватит зашифрованный веб-трафик, обслуживаемый уязвимой системой. TLS 1.1, TLS 1.2 и все комплекты шифров, не использующие режим CBC, не затрагиваются.

- MS12-007 — Уязвимость в библиотеке AntiXSS может привести к раскрытию информации (2607664). Это обновление для системы безопасности устраняет одну обнаруженную пользователями уязвимость в библиотеке Microsoft Anti-Cross Site Scripting (AntiXSS). Уязвимость может привести к раскрытию информации, если злоумышленник передает вредоносный сценарий на веб-сайт с помощью функции очистки библиотеки AntiXSS. Последствия раскрытия этой информации зависят от характера самой информации. Обратите внимание, что эта уязвимость не позволяет злоумышленнику выполнить код или напрямую повысить права пользователя злоумышленника, но ее можно использовать для получения информации, которая может быть использована для дальнейшего взлома уязвимой системы. Этой уязвимости подвержены только сайты, использующие модуль очистки библиотеки AntiXSS.

Обновления уже доступны на Центр обновления Windows. Самый простой способ открыть средство обновления — нажать на шар меню «Пуск» и выбрать «Центр обновления Windows» в списке программ.

Пользователи Windows, которые не хотят или не могут использовать обновления Windows, могут загрузить обновления из Центра загрузки Microsoft, начиная с сегодняшнего дня. Microsoft, как обычно, выпустит ISO-образ со всеми обновлениями безопасности месяца для упрощения распространения.

Апдейт: Индекс серьезности и уязвимости, а также информация о развертывании бюллетеней были опубликовал.

Следующие обновления безопасности будут выпущены 14 февраля 2012 г.