AVG подвергает опасности миллионы пользователей Chrome

Компания по безопасности AVG, хорошо известная своими бесплатными и коммерческими продуктами безопасности, которые предлагают широкий спектр мер безопасности и услуг, недавно поставила под угрозу миллионы пользователей Chrome, фундаментально нарушив безопасность Chrome в одном из своих расширений для Интернета. браузер.

AVG, как и многие другие компании по безопасности, предлагающие бесплатные продукты, использует различные стратегии монетизации, чтобы получать доход от своих бесплатных предложений.

Одна часть уравнения заключается в том, чтобы побудить клиентов перейти на платные версии AVG, и какое-то время это был единственный способ, которым все работало для таких компаний, как AVG.

Бесплатная версия отлично работает сама по себе, но используется для рекламы платной версии, которая предлагает расширенные функции, такие как защита от спама или расширенный брандмауэр.

Охранные компании начали добавлять другие источники дохода к своим бесплатным предложениям, и один из самых заметных за последнее время включал создание расширений браузера и манипулирование поисковой системой браузера по умолчанию, домашней страницей и страницей новой вкладки, которые идут вместе с ней. .

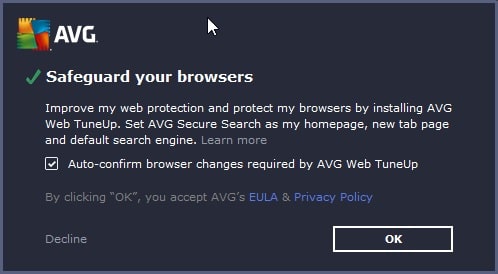

Клиенты, устанавливающие программное обеспечение AVG на свои ПК, в конце получают запрос о защите своих браузеров. Щелчок по ОК в интерфейсе устанавливает AVG Web TuneUp в совместимых браузерах с минимальным взаимодействием с пользователем.

По данным Chrome Web Store, у расширения более 8 миллионов пользователей (по собственной статистике Google почти девять миллионов).

Это изменяет домашнюю страницу, страницу новой вкладки и поисковую систему по умолчанию в веб-браузерах Chrome и Firefox, если они установлены в системе.

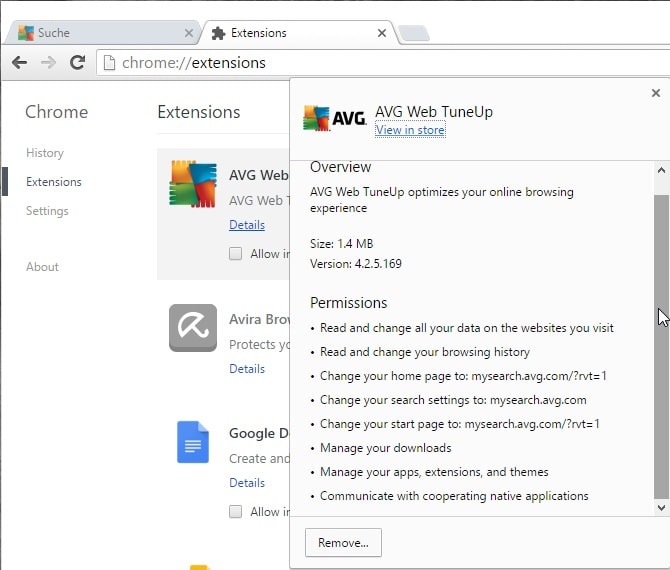

Устанавливаемое расширение запрашивает восемь разрешений, включая разрешение «читать и изменять все данные на всех веб-сайтах», «управлять загрузками», «общаться с взаимодействующими собственными приложениями», «управлять приложениями, расширениями и темами» и изменять домашнюю страницу, настройки поиска и начальную страницу на настраиваемую страницу поиска AVG.

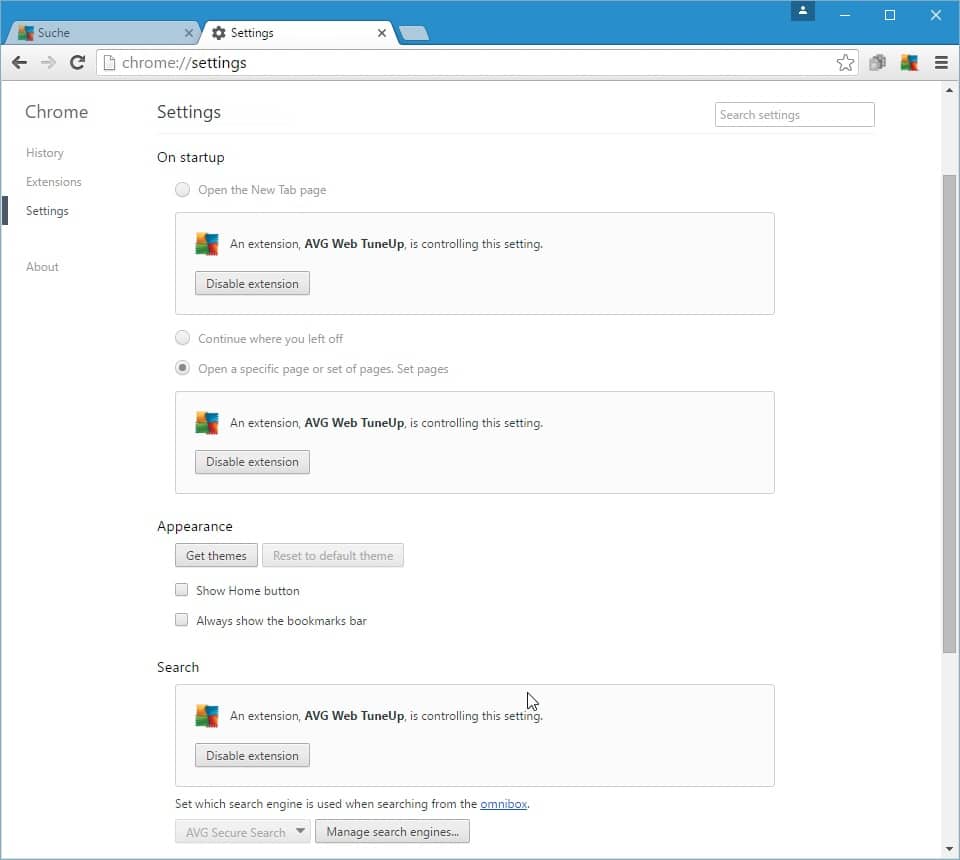

Chrome замечает изменения и предложит пользователям восстановить настройки до прежних значений, если изменения, внесенные расширением, не были запланированы.

При установке расширения возникает довольно много проблем, например, когда он изменяет настройку запуска на «открыть определенную страницу», игнорируя выбор пользователя (например, чтобы продолжить последний сеанс).

Если это не так уж и плохо, довольно сложно изменить измененные настройки, не отключая расширение. Если вы проверите настройки Chrome после установки и активации AVG Web TuneUp, вы заметите, что больше не можете изменять домашнюю страницу, параметры запуска или поисковые системы.

Основная причина внесения этих изменений — деньги, а не безопасность пользователей. AVG зарабатывает, когда пользователи выполняют поиск и нажимают на объявления в созданной ими системе пользовательского поиска.

Если вы добавите к тому, что компания недавно объявила в обновлении политики конфиденциальности, что она будет собирать и продавать — не идентифицируемые — пользовательские данные третьим сторонам, вы в конечном итоге сами получите страшный продукт.

Проблема безопасности

Сотрудник Google подан отчет об ошибке от 15 декабря, в котором говорилось, что AVG Web TuneUp отключал веб-безопасность для девяти миллионов пользователей Chrome. В письме в AVG он написал:

Прошу прощения за мой резкий тон, но я действительно не в восторге от того, что этот мусор устанавливается для пользователей Chrome. Расширение настолько сильно сломано, что я не уверен, следует ли мне сообщать вам об этом как об уязвимости или просить группу по борьбе с злоупотреблениями расширениями расследовать, является ли это PuP.

Тем не менее меня беспокоит то, что ваше программное обеспечение безопасности отключает веб-безопасность для 9 миллионов пользователей Chrome, по-видимому, чтобы вы могли захватить настройки поиска и страницу новой вкладки.

Есть несколько очевидных возможных атак, например, вот тривиальный универсальный xss в API «навигации», который может позволить любому веб-сайту выполнять скрипт в контексте любого другого домена. Например, attacker.com может читать электронную почту с mail.google.com, corp.avg.com и т. Д.

По сути, AVG подвергает пользователей Chrome риску из-за своего расширения, которое якобы должно сделать просмотр веб-страниц более безопасным для пользователей Chrome.

Несколько дней спустя компания AVG представила исправление, но оно было отклонено, поскольку не решило проблему полностью. Компания пыталась ограничить доступ, принимая запросы только в том случае, если источник совпадает с avg.com.

Проблема с исправлением заключалась в том, что AVG проверял только, был ли avg.com включен в источник, который злоумышленники могли использовать, используя поддомены, содержащие строку, например avg.com.www.example.com.

Ответ Google ясно дал понять, что на карту поставлено большее.

Предлагаемый вами код не требует безопасного происхождения, это означает, что он разрешает протоколы http: // или https: // при проверке имени хоста. Из-за этого сетевой человек посередине может перенаправить пользователя на http://attack.avg.com и предоставить javascript, который открывает вкладку в безопасном источнике https, а затем внедрить в него код. Это означает, что человек посередине может атаковать защищенные https-сайты, такие как GMail, Banking и т. Д.

Чтобы быть абсолютно ясным: это означает, что у пользователей AVG отключен SSL.

Вторая попытка обновления AVG 21 декабря была одобрена Google, но Google на время отключил встроенные установки, так как возможные нарушения политики были расследованы.

Вывод

AVG поставила под угрозу миллионы пользователей Chrome и не смогла с первого раза поставить надлежащий патч, что не устранило проблему. Это довольно проблематично для компании, которая пытается защитить пользователей от угроз в Интернете и локально.

Было бы интересно посмотреть, насколько полезны или нет все эти программные расширения безопасности, которые устанавливаются вместе с антивирусным программным обеспечением. Я не удивлюсь, если вернутся результаты, которые больше вредят, чем приносят пользу пользователям.

Теперь ваша очередь : Какой антивирус вы используете?