Замешательство по поводу недавно обнаруженной уязвимости в VLC Media Player

В Интернете начали появляться сообщения о критической уязвимости в популярном мультимедийном проигрывателе VLC Media Player.

Обновить : VideoLAN подтверждено что проблема не связана с безопасностью VLC Media Player. Инженеры обнаружили, что проблема была вызвана более старой версией сторонней библиотеки под названием libebml, которая была включена в более старые версии Ubuntu. По всей видимости, исследователь использовал ту старую версию Ubuntu. Конец

Сэм Резерфорд из Gizmodo предложил что пользователи немедленно удаляют VLC, а содержание других технических журналов и сайтов было по большей части идентичным. Сенсационные заголовки и истории генерируют множество просмотров страниц и кликов, и это, вероятно, основная причина, по которой сайты любят использовать их, вместо того, чтобы сосредотачиваться на заголовках и статьях, которые не столь сенсационны.

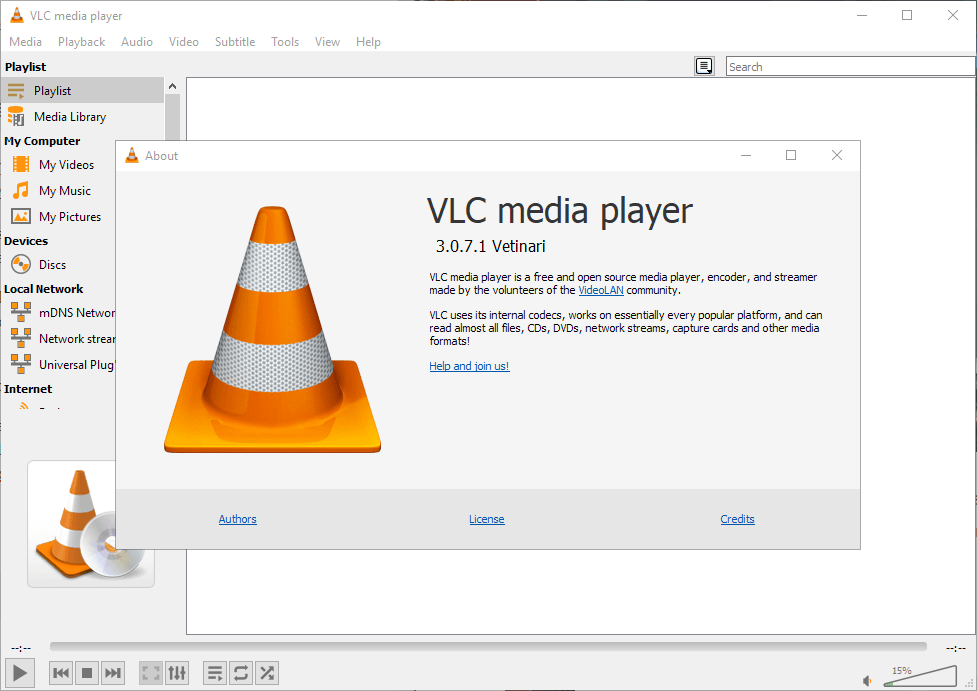

Отчет об ошибке, поданный в CVE-2019-13615, оценивает проблему как критическую и заявляет, что она влияет на VLC Media Player 3.0.7.1 и предыдущие версии медиаплеера.

Все настольные версии VLC Media Player, доступные для Windows, Linux и Mac OS X, подвержены этой проблеме, согласно описанию. Злоумышленник может удаленно выполнить код на затронутых устройствах, если уязвимость будет успешно использована согласно отчету об ошибке.

Описание проблемы носит технический характер, но тем не менее дает ценную информацию об уязвимости:

VideoLAN VLC media player 3.0.7.1 имеет перечитывание буфера на основе кучи в mkv :: demux_sys_t :: FreeUnused () в модулях / demux / mkv / demux.cpp при вызове из mkv :: Open в модулях / demux / mkv / mkv.cpp.

Уязвимость может быть использована только в том случае, если пользователи открывают специально подготовленные файлы с помощью VLC Media Player. Образец медиафайла, который использует формат mp4, прилагается к списку отслеживания ошибок, который, как представляется, подтверждает это.

У инженеров VLC есть реклама сложности воспроизводит проблему, которая была опубликована на официальном сайте отслеживания ошибок четыре недели назад.

Руководитель проекта Жан-Батист Кемпф вчера сообщил, что не может воспроизвести ошибку, поскольку она вообще не приводит к сбою VLC. Другие, например Рафаэль Ривера также не смог воспроизвести проблему на нескольких сборках VLC Media Player.

VideoLAN отправился в Твиттер, чтобы посрамить отчетные организации MITER и CVE.

Привет, @MITREcorp и @CVEnew, тот факт, что вы НИКОГДА никогда не обращались к нам по поводу уязвимостей VLC за годы до публикации, действительно не круто; но, по крайней мере, вы можете проверить свою информацию или проверить себя, прежде чем публично рассылать информацию об уязвимости 9.8 CVSS …

О, кстати, это не уязвимость VLC …

Согласно сообщению VideoLAN в Twitter, организации не сообщили VideoLAN об уязвимости заранее.

Что могут делать пользователи VLC Media Player

Проблемы, с которыми сталкиваются инженеры и исследователи, чтобы воспроизвести проблему, делают ее довольно загадочной для пользователей медиаплеера. Безопасно ли пока использовать VLC Media Player, потому что проблема не так серьезна, как предполагалось изначально, или вовсе не является уязвимостью?

На то, чтобы во всем разобраться, может пройти некоторое время. Тем временем пользователи могут использовать другой медиаплеер или доверять оценке проблемы VideoLAN. Всегда полезно быть осторожным, когда дело доходит до выполнения файлов в системе, особенно когда они поступают из Интернета и оттуда из источников, которым нельзя доверять на 100%.

Теперь ваша очередь : Что вы думаете по этому поводу? (через Deskmodder)