Обзор бюллетеня по безопасности Microsoft, январь 2011 г.

Второй вторник месяца — день исправлений Microsoft, когда компания-разработчик программного обеспечения выпускает исправления безопасности и исправления для своих продуктов. В первый день исправления 2011 года появятся два бюллетеня безопасности, исправляющие уязвимости в операционной системе Windows. MS11-002 исправляет уязвимости в компонентах доступа к данным Microsoft, которые делают возможным удаленное выполнение кода. Максимальный рейтинг серьезности уязвимости является критическим, максимально возможный рейтинг.

Более пристальный взгляд на уязвимость системы безопасности показывает, что она считается критической для всех 32-разрядных и 64-разрядных клиентских операционных систем Windows от Windows XP до Windows 7. Эта же уязвимость оценивается как важная для всех серверных операционных систем.

Вторая уязвимость, MS11-001, имеет максимальный рейтинг серьезности. Он устраняет уязвимость в диспетчере резервного копирования Windows, которая делает возможным удаленное выполнение кода. Уязвимость затрагивает только операционную систему Windows Vista.

- MS11-002 — Уязвимости в компонентах доступа к данным Microsoft делают возможным удаленное выполнение кода (2451910). Это обновление для системы безопасности устраняет две обнаруженные пользователями уязвимости в компонентах доступа к данным Microsoft. Эти уязвимости делают возможным удаленное выполнение кода, если пользователь просматривает специально созданную веб-страницу. Злоумышленник, успешно воспользовавшийся этой уязвимостью, может получить те же права, что и локальный пользователь. Пользователи, чьи учетные записи настроены на меньшее количество прав в системе, могут пострадать меньше, чем пользователи, которые работают с правами администратора.

- MS11-001 — Уязвимость в диспетчере архивации Windows делает возможным удаленное выполнение кода (2478935). Это обновление для системы безопасности устраняет опубликованную уязвимость в диспетчере резервного копирования Windows. Эта уязвимость делает возможным удаленное выполнение кода, если пользователь откроет законный файл Windows Backup Manager, расположенный в том же сетевом каталоге, что и специально созданный файл библиотеки. Чтобы атака была успешной, пользователь должен посетить ненадежное расположение удаленной файловой системы или общий ресурс WebDAV и открыть законный файл из этого расположения, что, в свою очередь, может привести к загрузке диспетчером резервного копирования Windows специально созданного файла библиотеки.

Индекс серьезности и уязвимости

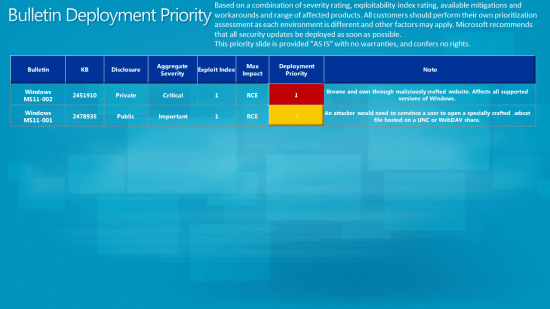

Приоритет развертывания бюллетеня

Изображения были взяты из Технет объявление, которое предлагает дополнительную информацию об уязвимостях и развертывании исправлений.

Пользователям Windows рекомендуется как можно скорее применить исправления, чтобы защитить свою систему от возможных эксплойтов. Патчи можно применить напрямую через Центр обновления Windows или прямо из Скачать Microsoft.